Se han colocado como una de las tendencias de moda en el entorno del malware: el criptojacking. Así lo asegura G Data ante el hecho de que siete programas dedicados al minado de criptodivisas se han ubicado entre las 20 amenazas más peligrosas del primer semestre de este año, con especial virulencia en el primer trimestre (tres de ellas se sitúan entre las 10 primeras). Destaca, especialmente Monero, que se apoyó en la descarga de scripts camuflados en todo tipo de páginas web.

El fabricante alemán clasifica la minería de criptomonedas como malware, bien porque las intenciones del minado son claramente maliciosas; o bien por el uso de Programas Potencialmente no Deseados (PUP), cuando lo anterior no es evidente.

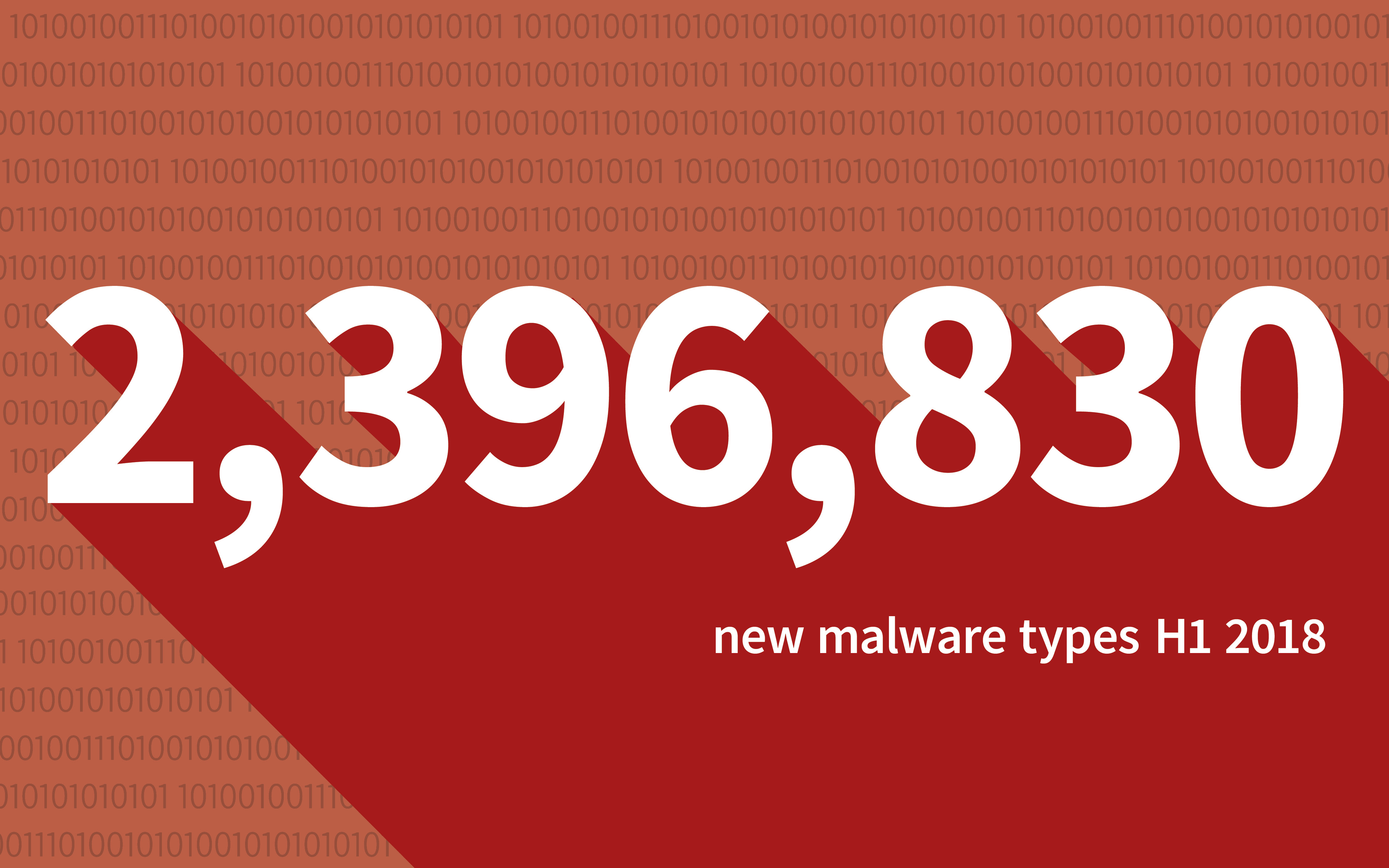

En un entorno más global, la marca ha identificado 2,4 millones de nuevos tipos de malware para Windows en los primeros seis meses del año; lo que suma que cada día se desarrollan unos 13.000 nuevos programas maliciosos, es decir, 9 cada minuto.

La evolución de las amenazas es absolutamente cambiante: nueve de las diez amenazas más repetidas en 2017 ya no aparecen entre las diez más frecuentes en este primer semestre. G Data augura que no será un año récord en cuando a volumen de nuevas amenazas, pero sin embargo crecerán los ataques dirigidos.

También han cambiado las fórmulas de los ataques: estos están abandonando los archivos ejecutables como vectores de infección y apostando por descargas silenciosas desde la web. Normalmente, los archivos maliciosos dejan su rastro en los discos duros de los equipos, pero este nuevo malware sin archivos actúa de forma diferente. Estos programas se esconden en sitios web manipulados y se ejecutan en la memoria del equipo atacado. Una vez en el sistema, el malware sin archivos puede explotar los privilegios de administración de los usuarios y permite que se roben archivos sensibles o se instale nuevo malware. Los escáneres de virus tradicionales no pueden detectar este tipo de malware y son necesarias soluciones con tecnologías proactivas.

Por último, las amenazas dirigidas a los jugones también han crecido. Aparecen dos camufladas como videojuegos entre las diez primeras. Aunque atacan a Windows, su entorno preferido es Android.