Con el concurso, creciente, de la IA, el panorama de la ciberseguridad ha incrementado, aún más, su complejidad. Una tecnología que, aunque opera a ambos lados del mercado (fabricantes y atacantes), Mario García, director general de Check Point Software en España y Portugal, cree que la ventaja cae en la orilla de los “buenos”. “Contamos con más equipos, con más tiempo de desarrollo, con buenas herramientas para aprovechar sus ventajas y con una base enorme de información de todas las amenazas”. A su juicio, todos los ataques que la marca ha observado se pueden parar. “Es un problema de implantación y de procedimiento de la ciberseguridad, no de tecnología”.

García recordó la dualidad de la IA: opera como herramienta para mejorar la protección y, al mismo tiempo, debe ser protegida. En el primer apartado, y como fabricante de firewall de referencia, se persigue el sueño de contar con un firewall autónomo. “Nuestro WAF ya es capaz de detectar ataques de día cero; amenazas que ningún otro WAF había detectado”. Una solución capaz también de aprender de manera constante, lo que facilita la vida a los administradores y les permite centrar su tiempo en pensar hacia dónde va una empresa”.

En relación a la protección de la propia IA, alertó de la necesidad de conocer quién la utiliza, de qué forma y qué tipo de información maneja con ella en las organizaciones. “Hay que contar con una política de IA en las empresas”, definió, lo que ha provocado el “nacimiento” de un nuevo perfil: el CAIO o Chief AI Officer, que “ya empieza a aparecer en las empresas y es quién decide qué es lo que se está haciendo con la IA en las empresas; especialmente con los agentes, esas “almas” libres” que deben ser controlados de manera mucho más eficaz”.

Security Report 2026

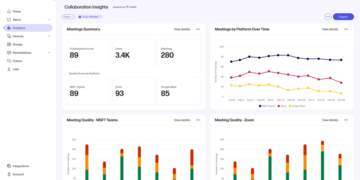

La compañía ha lanzado la nueva edición de su tradicional Security Report que analiza el panorama de la ciberseguridad. Un informe que señala que España concentró el 2 % de los ataques de ransomware a nivel global, con un máximo histórico de 2.473 víctimas publicadas en el cuarto trimestre. Las organizaciones de la región experimentaron una media de 1.968 ciberataques semanales en 2025, lo que supone un incremento del 70 por ciento respecto a 2023. Los sectores más impactados en la región fueron los servicios empresariales (13 %), los bienes y servicios de consumo (12 %), el ocio (11 %) y la industria manufacturera (10 %).

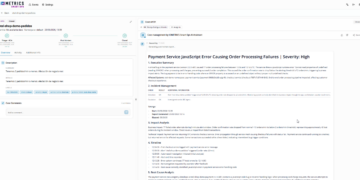

“La adopción de la IA ha sido bestial; la más rápida de cualquier tecnología”, recordó Eusebio Nieva, director técnico de Check Point Software para España y Portugal. “Se tardó una semana en alcanzar los 100 millones de usuarios en ChatGPT”. Una adopción ligada a la programación: entre el 60 y el 70% de los agentes de IA están vinculados a la generación de código; no siempre bueno. “Los atacantes están haciendo uso de ella en el campo de la ingeniería social y mejorar el phishing, hacerlo más indetectable y preciso”. También para llevar a cabo, entre otras fechorías, una minería de datos o el descubrimiento de vulnerabilidades para posibles explotaciones de las mismas.

«Hay que contar con una política de IA en las empresas”

Nieva recordó que la IA es una parte más de la infraestructura que hay que proteger. “Los atacantes tienen un servicio más que explotar: tanto la tecnología como los datos que usa”, alertando de los prompt indirecto. “Son técnicas muy sencillas; en las que no hay ningún tipo de intervención por parte del usuario”.

Cuando se implementa IA en una compañía, un LLM, insistió, hay que tener muy claro “qué piezas se está utilizando, por qué pueden ser vulnerables y por qué pueden aumentar la superficie de ataque”. Ante el uso, cada vez más masivo de la IA en las empresas, si esta no está “bien entrenada o no ponemos barreras para seleccionar qué se le puede preguntar y qué no, y también controlar sus respuestas, las empresas pueden tener una fuga de información”.

Ya existen ataques dirigidos, de manera completa, por inteligencia artificial. “Toda la coordinación y la orquestación del ataque se había hecho con esta tecnología; lo que incrementa su velocidad”.

Tendencias en la ciberseguridad

En relación a las tendencias que se están observando, se refirió a la ingeniería social multicanal y al uso de la inteligencia artificial para mejorar el phishing y abrir su uso a todo tipo de plataformas; más allá del tradicional correo. “Son los propios usuarios los que “empiezan” con el ataque ya que ellos mismos se infectan”. La voz, alertó, está siendo cada vez más utilizada para realizar ataques, con casos tan graves como el que afectó Marks Spencer, que supuso la pérdida de 436 millones de libras, con una voz que se hacía pasar por un empleado del Help Desk.

La segunda tendencia es el ransomware: 2025 fue un año especialmente importante desde el punto de vista del número de víctimas publicadas (especialmente en el último trimestre) y del número de grupos activos (se ha pasado de 90 en 2024 a 140 en 2025). “Además de que se han creado más grupos más pequeños pero muy agresivos, han vuelto algunos tradicionales, grandes”.

El papel de la ciberseguridad en los conflictos es cada vez más relevante. Nieva explicó que “ayuda” para establecer sistemas claves antes de hacer un ataque. “Se coordinan los movimientos cinéticos con los de ciberseguridad”. También sirve para un apoyo operacional (cegar al enemigo o tener más información), causar un efecto directo o un modelado de la narrativa gracias a las fake news.

La última tendencia tiene que ver con aprovechar las vulnerabilidades. “La inmensa mayoría están relacionados con sistemas perimetrales de acceso, como puede ser, por ejemplo, el router”. De hecho, el tiempo de ventana de oportunidad del ataque ha bajado de una semana a un par de días. Incluso, aventuró, en el próximo año se vean modelos en manos de los atacantes que sean capaces de descubrir vulnerabilidades en el código. “Por tanto, se deberán parchear todas las aplicaciones desarrolladas en open source antes de que los atacantes descubran su vulnerabilidad”.

En lo que se refiere a las predicciones, Nieva aseguró que la IA genética, que va a existir en todas las empresas, es una superficie de ataque que hay que proteger. También los modelos de IA. “Y no solamente con los guardarraíles que vienen incluidos dentro del propio modelo, ya que muchos de ellos son vulnerables”. En 2026 se seguirán viendo ataques a la cadena de suministro y a los modelos de software as a service.

La confianza, reiteró, es el nuevo perímetro. “Cada vez más hay más llamadas y vídeos fake fake y se utiliza la inteligencia artificial como apoyo al ataque para hacerle más verosímil”. Por lo tanto, el Zero Trust es, cada vez, más importante”.

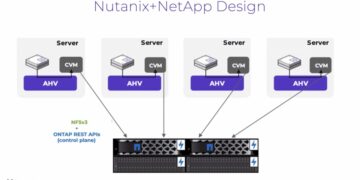

Estrategia de Check Point Software

La apuesta de Check Point Software es una defensa basada en capas. “No vale lo mismo para todo”, recordó Mario García. Cuatro son las áreas de actuación de la compañía. El área de Hybrid Mesh, la de mayor recorrido y peso en el negocio, sigue en crecimiento con el mercado de la seguridad, con una trayectoria en España, desveló, que ha permitido, como fue el caso del último trimestre del pasado año, multiplicar por tres el ascenso de la corporación.

“A los atacantes les hace falta una sola ventana abierta, pero la defensa tiene que abarcar todo”

Junto a ella, el puesto de trabajo que abarca tanto la protección de los dispositivos como del correo electrónico y el navegador, que es la nueva superficie de ataque. “Es la nueva frontera”, alertó. “Hay que ser capaz de detectarlo porque desde él, el usuario se conecta con todo tipo de aplicaciones, incluida ChatGPT, con total libertad de movimientos y saltándose todas las defensas”. La tercera área de negocio está centrada en la gestión de la “exposición” de los usuarios, cuyo crecimiento al igual que la vinculada con el puesto de trabajo, han duplicado su volumen de negocio. La cuarta área es la vinculada con la IA.

Para García el puesto del CISO es tremendamente complejo. “A los atacantes les hace falta una sola ventana abierta, pero la defensa tiene que abarcar todo”. El CISO “es un gestor de riesgos”.

Por último, insistió en que el móvil es el gran olvidado en materia de seguridad. “La mayoría de los usuarios no cuenta con ninguna protección en este dispositivo, que es mucho más que un ordenador”.